Smettila di perdere tempo e soldi con soluzioni che non ti servono davvero.

Siamo l'unica azienda a garantire la tua protezione.

5 stelle da più di 150 clienti.

★★★★★

Ma è davvero possibile proteggere una PMI senza budget enormi?

Tutti ti direbbero di no.

Ti direbbero che servono firewall da migliaia di euro, architetture da ridisegnare da zero, procedure infinite, “zero trust”, “security by design” e altre parole che non significano nulla nella tua realtà.

È il modo in cui questo settore ha sempre lavorato, parlando alle grandi aziende, ma vendono anche a chi grande non è.

E così una PMI si ritrova a spendere troppo per strumenti pensati per mondi completamente diversi, che complicano la vita invece di renderla più sicura.

Noi invece partiamo da una domanda semplice

Noi non ti vendiamo un sistema,

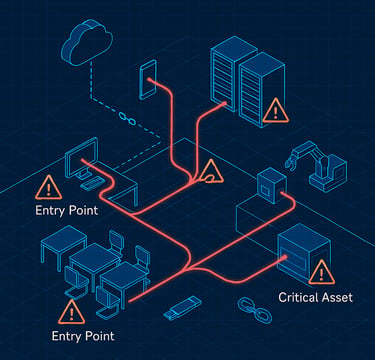

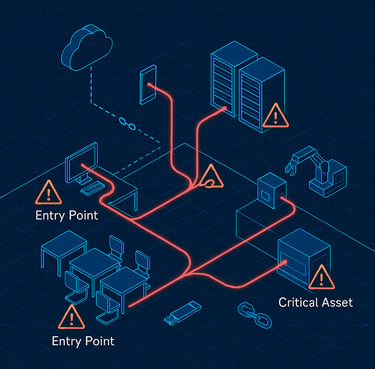

ti blindiamo pensando come farebbe un hacker

Abbiamo creato un approccio specifico per chi, come te, ha da perdere molto e non ha il budget di una grande azienda.

Non ti cambiamo strumenti, non stravolgiamo il tuo modo di lavorare.

Individuiamo dove sei più vulnerabile, e agiamo lì. Subito.